Product Owner

Locker.io|April 5, 2023

Ransomware là một trong những loại phần mềm ô nhiễm và độc hại có mục đích tống tiền người dùng bằng cách xâm nhập vào máy vi tính và thao túng tài liệu của nàn nhân. Trong số những năm ngay sát đây, không hẳn virus, mà chính ransomware mới là mối doạ dọa so với các tổ chức, doanh nghiệp. Những quản trị viên hệ thống IT luôn tìm mọi phương pháp để ngăn chặn sự đột nhập của một số loại “mã độc tống tiền” này.

Bạn đang xem: Mã độc nào lây lan chủ yếu qua các lỗ hổng bảo mật hệ thống

Hãy thuộc Cy

Stack khám phá những kiến thức và kỹ năng tổng quan độc nhất vô nhị về ransomware qua bài viết dưới đây.

=> bệnh viện ở Đức bị tấn công Ransomware khiến cho một người bệnh thiệt mạng

1. Ransomware là gì?

1.1. Mã độc tống chi phí Ransomware

Ransomware là một trong những dạng phần mềm độc hại chuyên mã hóa tài liệu hoặc khóa quyền truy cập thiết bị của bạn dùng. Để được trả lại quyền truy vấn thiết bị hoặc dữ liệu, người tiêu dùng phải trả cho tin tặc một khoản tiền tốt nhất định, điện thoại tư vấn là tiền chuộc. Ransomware còn được biết đến với cái tên ứng dụng tống tiền hay mã độc tống tiền.

Mức chi phí chuộc thường thì rơi vào khoảng $150 – $500 cho máy tính xách tay cá nhân. Đối với các tổ chức, doanh nghiệp thì rất có thể lên đến hàng chục ngàn đô. Hacker hầu hết yêu cầu nạn nhân trả tiền chuộc bởi bitcoin hoặc gửi khoản. Trong vài năm ngay sát đây, hầu hết kẻ phát tán ransomware ưa thích giao dịch tiền chuộc bởi bitcoin vị tính bảo mật cao và khó để truy tìm dấu vết.

1.2. Vi khuẩn vs. Ransomware: giống xuất xắc khác?

Virus máy tính là một khái niệm thân quen với fan Việt. Cũng cũng chính vì lẽ đó, mà nhiều người gọi chung toàn bộ các phần mềm ô nhiễm là virus, bao gồm cả ransomware. Thực tế, bọn chúng là 2 khái niệm hoàn toàn khác nhau.

Virus cùng Ransomware rất nhiều là phần mềm độc hại (hay nói một cách khác là mã độc, giờ đồng hồ Anh là ‘malware’). Vi khuẩn là thuật ngữ chỉ mọi malware có chức năng phát tán với lây lan rất là nhanh, tới mức không thể điều hành và kiểm soát nổi.

Trong lúc đó, Ransomware là hầu hết phần mềm có thiết kế với mục tiêu “tống tiền nạn nhân”. Thông thường, nhằm phát tán ransomware, kẻ xấu đề xuất sử dụng các phương thức lừa đảo và chiếm đoạt tài sản phishing để dụ người dùng “cắn câu”.

Do 2 sệt tính khác nhau kể trên, chỉ một số rất không nhiều phần mềm ô nhiễm và độc hại được xét vào các loại Virus Ransomware. Thuật ngữ vi khuẩn Ransomware được áp dụng để chỉ những ứng dụng tống chi phí có vận tốc lây lan “đặc biệt bự khiếp”. Nổi bật trong chính là virus ransomware mang tên Wanna

Cry.

2. Ransomware xâm nhập vào máy vi tính như cố nào?

Máy tính của bạn sẽ có nguy cơ tiềm ẩn bị truyền nhiễm ransomware khi:

Tìm và sử dụng các ứng dụng crack, ko rõ mối cung cấp gốcClick vào file đi cùng trong e-mail (thường là file word, PDF)Click vào những quảng cáo cất mã độc tống tiền

Truy cập vào website chứa nội dung đồi trụy, không đỡ bệnh mạnh

Truy cập vào website giả mạo.Và còn vô số cách thức lây lây lan ransomware khác vì tính sáng chế của hacker được cải thiện theo thời gian.

3. Phân loại ransomware và cách thức hoạt động

Máy tính người dùng thường bị truyền nhiễm ransomware chỉ ngay sau một thao tác nhỏ mà bao gồm họ cũng không để ý. Hacker khiến cho những file đựng mã độc tống tiền một vẻ ngoài vô hại, y hệt như một file word, excel giỏi PDF. Mặc dù nhiên, thực tế thì phía trên lại là những file triển khai mã (.exe). Một khi người tiêu dùng click vào chúng, các file này sẽ ngay mau chóng chạy ngầm bên trên nền vật dụng tính.

Dựa vào một vài điểm khác nhau trong phương pháp hoạt động, hoàn toàn có thể chia ransomware thành 3 loại chính: Encrypting, Non-encrypting, Leakware. Mặc dù nhiên hiện nay ransomware vẫn theo kịp tốc độ cải tiến và phát triển của công nghệ và lộ diện thêm các chủng ransomware trên di động (Android và i

OS), ransomware vào Io

T hay thậm chí là máy ảnh DSLR cũng rất có thể bị nhiễm phần mềm ô nhiễm này.

3.1. Ransomware mã hóa (Encrypting)

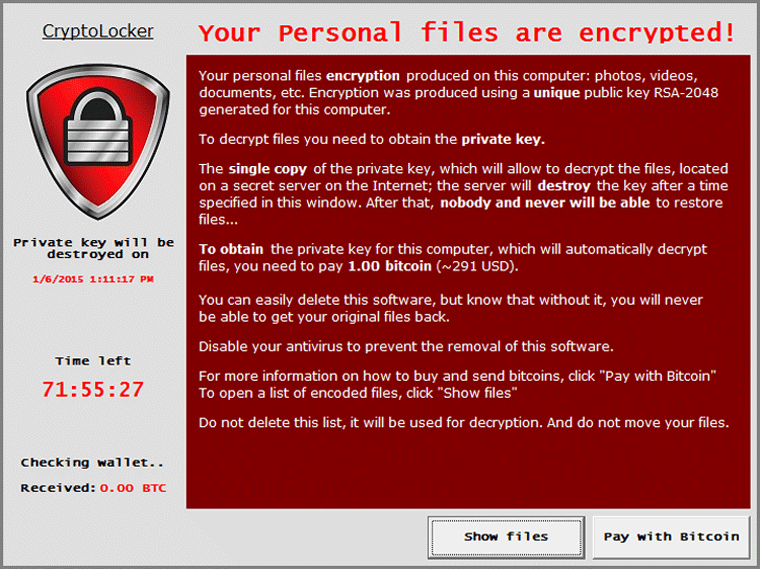

Encrypting Ransomware là loại phần mềm tống tiền thịnh hành nhất, chúng mã hóa tài liệu (tệp tin cùng thư mục) của bạn dùng. Tên khác của Encrypting Ransomware là Crypto Ransomware.

Sau lúc xâm nhập vào máy vi tính của bạn, bọn chúng sẽ lặng lẽ kết nối với server của kẻ tấn công, tạo nên hai chìa khóa – một khóa công khai minh bạch để mã hóa những file của bạn, một khóa riêng bởi server của hacker nắm giữ, dùng làm giải mã. Những file này có khả năng sẽ bị đổi đuôi thành phần đông định dạng nhất mực và báo lỗi khi người dùng nỗ lực mở.

Sau lúc mã hóa file, crypto ransomware đã hiển thị một thông báo trên máy tính xách tay của bạn, thông tin về câu hỏi bạn đã trở nên tấn công và nên trả chi phí chuộc mang lại chúng. Vào một vài ngôi trường hợp, kẻ tiến công còn sinh sản thêm áp lực bằng phương pháp đòi hỏi nạn nhân đề nghị trả tiền trong thời hạn nhất định. Sau thời hạn đó, khóa giải thuật file đã bị hủy hoại hoặc mức chi phí chuộc đã tăng lên.

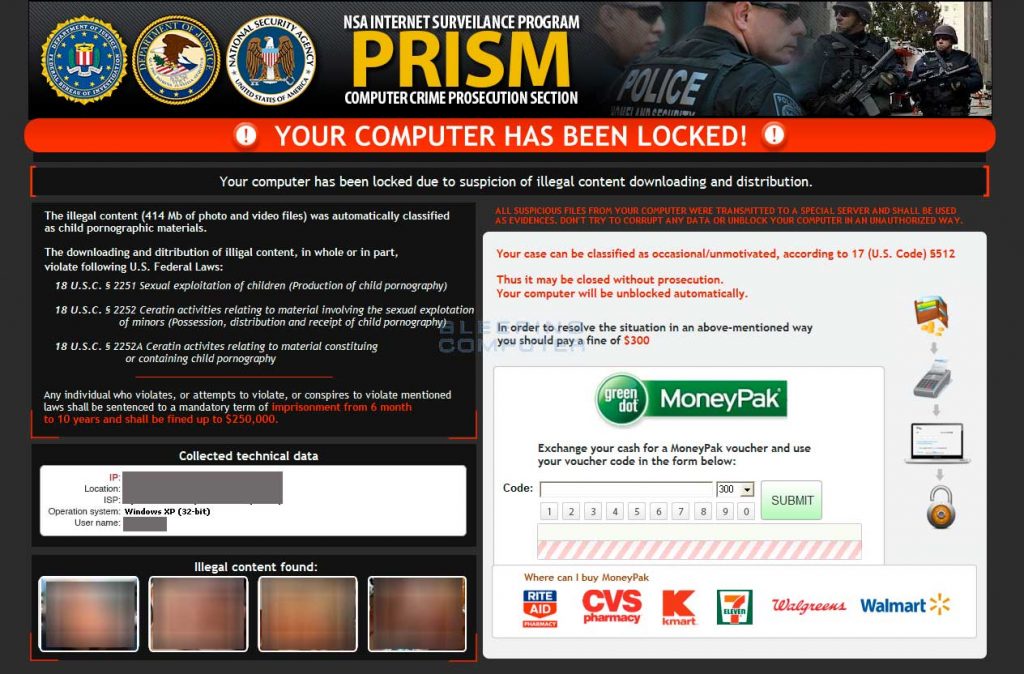

3.2. Ransomware không mã hóa (Non-encrypting)

Non-encrypting ransomware (hay nói một cách khác là Locker) là loại ứng dụng không mã hóa tệp tin của nạn nhân. Mặc dù nhiên, nó khóa với chặn người tiêu dùng khỏi thiết bị. Nàn nhân sẽ không thể thực hiện được bất kỳ thao tác làm sao trên máy tính (ngoại trừ việc bật – tắt màn hình). Bên trên màn hình cũng trở nên xuất hiện tại hướng dẫn chi tiết về cách thanh toán tiền chuộc để bạn dùng có thể truy cập lại và áp dụng thiết bị của mình.

3.3. Leakware (Doxware)

Một số loại ransomware doạ dọa công khai minh bạch dữ liệu của nạn nhân lên mạng còn nếu như không chịu trả chi phí chuộc. Không ít người có thói quen lưu trữ các file mẫn cảm hoặc hình ảnh cá nhân ở laptop nên sẽ không tránh khỏi việc hoảng loạn, nỗ lực trả chi phí chuộc cho hacker. Loại ransonware này thường được điện thoại tư vấn là leakware hoặc doxware.

3.4. Mobile ransomware

Với sự thông dụng của điện thoại cảm ứng và xu thế sử dụng điện thoại cảm ứng thông minh di động tiếp tục hơn ra mắt trên toàn cầu, ransomware đã xuất hiện thêm trên mobile. Thông thường, di động Ransomware xuất hiện thêm dưới dạng phần mềm chặn người dùng khỏi việc truy cập dữ liệu (loại non-encrypting) thay bởi vì mã hóa dữ liệu. Chính vì dữ liệu bên trên mobile rất có thể dễ dàng phục sinh thông qua đồng nhất hóa trực tuyến (online sync).

Mobile ransomware hay nhắm vào căn nguyên Android, bởi vì hệ điều hành này cấp quyền “Cài đặt ứng dụng” cho bên thứ ba. Khi bạn dùng thiết lập file .APK chứa mobile ransomware, sẽ có 2 kịch bạn dạng có thể xảy ra:

Chúng đang hiển thị pop-up (tin thông báo) ngăn không cho những người dùng truy vấn vào toàn bộ các ứng dụng khác.Sử dụng hình thức “bắt buộc nhấp chuột” (clickjacking) để khiến cho người sử dụng vô tình cấp cho quyền quản lí trị thiết bị. Khi đó, sản phẩm điện thoại ransomware sẽ truy cập sâu rộng vào hệ thống và triển khai các bề ngoài vi phạm khác.Đối cùng với hệ điều hành và quản lý i

OS, kẻ tấn công cần vận dụng những giải pháp phức tạp hơn, chẳng hạn như khai thác tài khoản i

Cloud và sử dụng công dụng “Find my i

Phone” để khóa quyền truy vấn vào thiết bị.

3.5. Ransomware xuất hiện trong Io

T và máy hình ảnh DSLR

Gần đây, các chuyên gia an ninh mạng đã minh chứng rằng ransomware cũng hoàn toàn có thể nhắm kim chỉ nam các con kiến trúc ARM. Cũng như hoàn toàn có thể được tìm thấy trong những thiết bị Internet-of-Things (Io

T) không giống nhau, chẳng hạn như những thiết bị Io

T công nghiệp.

Vào tháng 8 năm 2019, những nhà nghiên cứu và phân tích đã chứng tỏ rằng có thể lây lây lan máy hình ảnh DSLR bởi ransomware. Các máy ảnh kỹ thuật số thường áp dụng Giao thức truyền hình ảnh PTP (Picture Transfer Protocol – giao thức chuẩn chỉnh được sử dụng để truyền ảnh). Các nhà nghiên cứu và phân tích nhận thấy rằng hoàn toàn có thể khai thác lỗ hổng vào giao thức để lây nhiễm máy ảnh mục tiêu bằng ransomware (hoặc thực thi bất kỳ mã tùy ý nào). Cuộc tiến công này đã làm được thử nghiệm tại hội nghị bảo mật Defcon sinh sống Las Vegas hồi tháng 8 năm nay.

4. Hầu hết vụ tấn công ransomware nổi tiếng

4.1. Wanna

Cry

Wanna

Cry có lẽ rằng không còn là một chiếc tên không quen với phần lớn ai suy xét công nghệ với bảo mật. Năm 2017, mã độc này sẽ hoành hành với quy mô cực lớn – 250.000 laptop tại 116 quốc gia, trong đó có Việt Nam.

Wanna

Cry được review là “vụ tiến công ransomware kinh điển nhất trong định kỳ sử” cho đến năm 2017, mong tính tổng thiệt hại lên đến mức hàng trăm triệu mang đến hàng tỉ USD. Mã độc này lợi dụng một lỗ hổng trong giao thức SMB của hệ điều hành và quản lý Microsoft Windows để tự động lan rộng lớn ra các máy tính xách tay khác trong thuộc mạng lưới.

Chỉ vào 4 ngày, Wanna

Cry đã lan rộng trong 116 nước với hơn 250.000 mã độc được vạc hiện. Trên châu Âu, những tổ chức triển khai chính phủ, doanh nghiệp bự như Fed

Ex, khối hệ thống Dịch vụ Y tế nước nhà Anh và cỗ Nội vụ Nga phần đa đã gánh hứng chịu hậu quả không nhỏ từ loại ransomware này.

Vài mon sau vụ tấn công, cơ quan chính phủ Mỹ đã đồng ý buộc tội Triều Tiên là đất nước đứng sau những vụ tấn công Wanna

Cry. Ngay cả chính che Anh và Microsoft cũng có suy đoán tương tự.

4.2. Gand

Crab

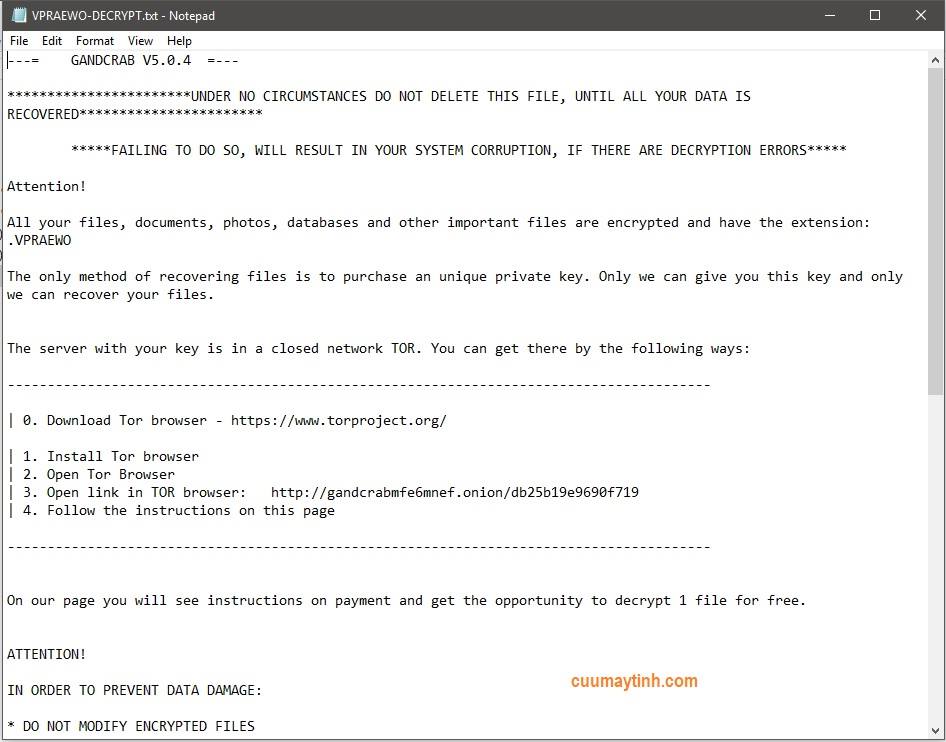

Gand

Crab là mã độc tống chi phí được phát hiện vào thời điểm cuối tháng 1/2018. Mã độc này được phạt tán qua các quảng cáo mang tới trang đích cất mã độc hoặc nhiễm qua email. Để trả tiền chuộc, người dùng phải thiết lập trình coi sóc Tor, giao dịch thanh toán bằng tiền năng lượng điện tử Dash hoặc Bitcoin, với cái giá trị khoảng $200 – $1200 tùy thuộc vào số lượng file bị mã hóa.

Crab 5.0.4

Theo những thống kê của Bkav, vào thời điểm thời điểm cuối năm 2018, tại việt nam đã gồm 3.900 ngôi trường hợp máy tính bị ransomware này mã hóa tài liệu tống tiền. Tin tặc cũng liên tục cách tân nâng cấp cho qua 4 cố hệ cùng với độ tinh vi ngày càng cao.

Crab Ransomware phần đa phiên bản4.3. Bad Rabbit

Bad Rabbit là một trong ransomware đã gây nên đợt tấn công bình an mạng to thứ 3 kể từ đầu 2017 sau Wanna

Cry và Not

Petya. Ransomware này đang hoành hành ngơi nghỉ nhiều quốc gia Đông Âu, trong các số ấy có cả những đơn vị cơ quan chỉ đạo của chính phủ và doanh nghiệp với tốc độ viral rất nhanh. Những nạn nhân của Bad Rabbit có thể kể đến sân bay Odessa sinh hoạt Thổ Nhĩ Kỳ, hệ thống tàu năng lượng điện ngầm Kiev ngơi nghỉ Ukraine, Bộ giao thông Ukraine với 3 tờ báo của Nga.

Bad Rabbit được phát tán thông sang một yêu cầu update Adobe Flash trả mạo. Ransomware này dụ người tiêu dùng truy cập vào những trang web đã biết thành hack để download về file thiết đặt Adobe Flash. Đối với người tiêu dùng Internet, những thông tin như vậy không hề quá xa lạ. Vậy nên, nếu như không cảnh giác sẽ rất dễ mắc bẫy.

4.4. Not

Petya

Not

Petya cũng lợi dụng lỗ hổng của Microsoft tựa như như Wanna

Cry. Kể từ thời điểm xuất hiện, ransomware này đã lan rộng trên những website của Ukraine, châu Âu,… Chúng rất có thể lây lan từ máy tính này sang laptop khác, từ bỏ mạng này lịch sự mạng khác cơ mà không yêu cầu thông qua thao tác của người dùng. Đặc biệt, Not

Petya không những mã hóa các file tài liệu thông thường, chúng hủy diệt ổ cứng của máy nạn nhân tới cả không thể phục sinh dù nạn nhân gồm trả chi phí chuộc xuất xắc không.

Nhiều chuyên gia đã nghi vấn cuộc tấn công nhắm vào chính phủ Ukraine này đứng sau bởi chính phủ nước nhà Nga.

4.5. Một trong những vụ khác

Ngoài phần nhiều ransomware đề cập trên, còn có một vài vụ tấn công tống chi phí bằng ứng dụng khá nổi tiếng trên quả đât như Reveton (2012), Crypto

Locker (2013), Crypto

Wall (2014), Torrent

Locker (2014), Fusob (2015), Sam

Sam (2016). Số chi phí thiệt hại mà những ứng dụng này khiến ra lên đến mức hàng triệu USD bên trên toàn cầu.

5. Phần đông ai rất có thể trở thành nàn nhân của ransomware?

5.1. Doanh nghiệp

Các doanh nghiệp lớn là mục tiêu bậc nhất của phần mềm tống tiền. Không kinh ngạc khi hacker chọn mọi doanh nghiệp đang cải tiến và phát triển nhưng có hệ thống bảo mật nhàn rỗi để tấn công ransomware. Những công ty này tài giỏi chính tốt, với thường sẽ chi trả cho tin tặc khi đứng trước gần như lời đe dọa xóa hoặc mã hóa tài liệu khách hàng.

5.2. Tổ chức triển khai y tế – chính phủ nước nhà – giáo dục

Bên cạnh đó, một số trong những tổ chức cũng có thể trở thành đối tượng bị tấn công vì hacker nhận định rằng họ có khả năng sẽ trả chi phí chuộc trong thời gian ngắn. Lấy ví dụ như những cơ quan cơ quan chính phủ hay các cơ sở, thương mại & dịch vụ y tế – những đơn vị chức năng phải thường xuyên truy vấn vào các đại lý dữ liệu. Những công ty công cụ hoặc các tổ chức mua nhiều tài liệu nhạy cảm cũng trở nên sẵn sàng ném tiền ra để kẻ tấn công giữ yên ổn lặng.

Hacker cũng rất có thể nhắm đến các trường đh vì những đơn vị này thông thường sẽ có đội ngũ bảo mật nhỏ, trong những khi lại thiết lập một gốc rễ thông tin người tiêu dùng lớn.

5.3. Cá nhân

Bên cạnh những tổ chức, các chiến dịch tống tiền bởi phần mềm độc hại cũng hướng đến cá nhân. Đã có rất nhiều vụ tiến công ransomware nhắm đến những bạn mà kẻ xấu tin là tất cả tiền, mọi CEO – Founder – Manager của các công ty, tập đoàn lớn.

Tuy nhiên, điều đó không tức là những cá nhân bình thường sử dụng mạng internet thì không có nguy cơ bị tấn công bởi ransomware. Trên thực tế, bất cứ người nào cũng có thể vươn lên là nạn nhân của ransomware. Bởi bây chừ có không hề ít loại ransomware gồm thể tự động hóa lan rộng rãi Internet. Duy nhất cú click đơn giản cũng rất có thể làm “tê liệt” máy tính xách tay người dùng.

6. Giải pháp xử lý khi laptop nhiễm ransomware

6.1. Có nên trả chi phí chuộc?

Mục đích quan trọng đặc biệt nhất của hacker khi cài mã độc vào máy tính của khách hàng đơn giản là tiền. Chúng ta càng hồi hộp và trả tiền càng nhanh, chúng sẽ lại càng lộng hành. Không chỉ có vậy, bạn đang đương đầu với một kẻ lừa đảo, với đây chưa hẳn một vụ hiệp thương công bằng. Trả chi phí chuộc đến chúng sẽ không còn thể bảo vệ được việc bạn tất cả lấy lại được dữ liệu hay không. Cũng chính vì vậy, các chuyên gia an toàn mạng và bao gồm quyền đề xuất không đề xuất trả tiền chuộc đến hacker.

Khi bị lây truyền mã độc tống tiền, tránh việc vội xoàn trả tiền chuộc cho tin tặc vì các lý do: vật dụng nhất, dù là trả cũng không bảo đảm dữ liệu sẽ an toàn. Thứ hai, đôi khi người sử dụng bị lây nhiễm ransomware đã tất cả bộ giải mã. Bạn cần liên hệ ngay với những chuyên gia an toàn mạng để sở hữu phương án up load ít tốn yếu nhất.

Ông Nguyễn Hữu Trung – người có quyền lực cao công nghệ, CyStack Security.

6.2. Gỡ bỏ ransomware khỏi máy vi tính như vậy nào?

Nếu lắp thêm tính của doanh nghiệp đang kết nối với mạng thông thường của công ty, việc thứ nhất bạn buộc phải làm là ngắt kết nối mạng từ bỏ thiết bị của mình để mã độc không lan truyền rộng ra nhiều thiết bị không giống trên cùng network.

Nếu thiết bị tính của người sử dụng không bị khóa mà lại chỉ có tài liệu bị mã hóa, chúng ta cũng có thể tham khảo phía dẫn cụ thể cách gỡ quăng quật ransomware tại đây. Công việc bao gồm: bật cơ chế Safe Mode, chạy ứng dụng antivirus để đào thải ransomware, hoặc gỡ bỏ thủ công.

Nếu vật dụng tính của doanh nghiệp đã bị khóa, công đoạn gỡ vứt ransomware sẽ tinh vi hơn. Chúng ta cũng có thể tham khảo khuyên bảo gỡ bỏ Crypto

Locker tại đây. Mặc dù nhiên, nếu không có chuyên môn về vật dụng tính, hãy dựa vào một ai đó tất cả hiểu biết hơn hoặc sử dụng những dịch vụ bảo mật thông tin bên ngoài.

6.3. Rất có thể khôi phục tài liệu được không?

Đối với những loại ransomware nổi tiếng mà nhiều người đã trở nên nhiễm, một số chuyên gia đã cải cách và phát triển các chương trình đào thải ransomware và phục sinh dữ liệu cho tất cả những người dùng. Rất nhiều chương trình này đòi hỏi trình độ chuyên môn nhất định về đồ vật tính. Nếu như quan tâm, chúng ta cũng có thể tham khảo No More Ransom, miễn phí Ransom Decryptors.

Tuy nhiên, mánh lới của tin tặc ngày càng tinh vi, giải pháp thức buổi giao lưu của các loại ransomware cũng không thể lường trước được. Khi 1 loại ransomware bắt đầu bị phạt tán, phần đông các trường đúng theo bị nhiễm hầu hết không thể phục sinh dữ liệu. Cũng chính vì vậy, điều đặc biệt quan trọng nhất là bạn phải trang bị kiến thức phòng chống ransomware tức thì hôm nay, để không gặp gỡ phải những trường hợp đáng tiếc.

7. Phương pháp phòng chống ransomware hiệu quả

7.1. Sao lưu dữ liệu

Trước tiên, rất cần phải thường xuyên sao lưu dữ liệu trong vật dụng tính. Đối với lượng tài liệu cần sao giữ lớn, ổ cứng bóc tách rời là một trong những lựa chọn phù hợp. Đối cùng với lượng tài liệu cần sao lưu dưới 50GB, bạn có thể bắt đầu với những dịch vụ lưu trữ dữ liệu bên trên đám mây như Dropbox, Google Drive, Mega hoặc One Drive. Nếu hàng ngày bạn đều làm việc với các dữ liệu đặc biệt thì nên thực hiện backup dữ liệu hàng ngày. Vào trường hợp máy vi tính bị tấn công, điều này để giúp đỡ bạn không cần lo lắng về việc tài liệu bị phá hủy.

7.2. Thường xuyên cập nhật phần mềm

Các bản cập nhật của ứng dụng sẽ thường được vá lỗi bảo mật thông tin còn mãi mãi trong phiên bản cũ, bảo vệ bình yên thông tin cho người dùng hơn. Chúng ta nên đặc trưng chú ý update thường xuyên các chương trình như trình duyệt, Flash, Java.

Ngoài ra, anti-virus cũng là trong số những chương trình đặc biệt bạn đề nghị để trung ương đến. Nếu máy tính của bạn chưa xuất hiện phần mềm khử virus thì hãy cài đặt càng mau chóng càng tốt. Kaspersky, Norton, Mc

Afee, ESET hoặc Windows Defender – phương án phòng kháng virus mặc định của Windows phần đa là đa số chương trình bạn có thể tin tưởng. Ví như đã cài đặt, hãy thường xuyên xuyên cập nhật phiên bản mới nhất của phần mềm. ứng dụng diệt virus sẽ giúp phát hiện những tệp độc hại như ransomware, đồng thời chống chặn hoạt động vui chơi của các vận dụng không rõ bắt đầu trong máy tính của bạn.

7.3. Cẩn thận với links hoặc file lạ

Đây là phương thức lừa đảo khá phổ biến của hacker: Gửi thư điện tử hoặc nhắn tin qua Facebook, đi cùng link tải về và nói rằng chính là file đặc biệt hoặc đựng nội dung lôi kéo với mục tiêu. Khi cài đặt về, file thường nằm tại dạng .docx, .xlxs, .pptx hoặc .pdf, nhưng thực chất đó là tệp tin .exe (chương trình có thể chạy được). Tức thì lúc người tiêu dùng click mở file, mã độc sẽ bước đầu hoạt động.

Chính bởi vì vậy, trước khi click download về máy, yêu cầu kiểm tra kĩ mức độ tin cẩn của địa chỉ cửa hàng người gửi, ngôn từ email, tin nhắn,… Nếu tải về về rồi, hãy xem kĩ đuôi tệp tin là gì, hoặc sử dụng Word, Excel, Power

Point,… nhằm mở tệp tin thay vì chưng click trực tiếp. Trường hợp là file .exe cải dạng thì ứng dụng sẽ báo lỗi ko mở được.

Bạn nghe những về cụm từ virus tuy thế liệu các bạn có biết virus là một trong những loại mã độc? Vậy cụ thể thì mã độc là gì? không tính virus ra còn những nhiều loại mã độc nào? và làm cố gắng nào nhằm phòng tránh những loại mã độc? Cùng mày mò ngay trong bài viết dưới trên đây của cya.edu.vn nhé!

Mã độc là gì?

Bot là phần đông chương trình mã độc được tải lên các máy tính nạn nhân. Các laptop này sẽ bên trong một màng lưới được điều khiển bởi tin tặc điện thoại tư vấn là mạng Botnet. Giống như như backdoor. Botnet cũng cho phép kẻ tiến công truy cập và điều khiển khối hệ thống máy nàn nhân. Toàn bộ các sản phẩm bị nhiễm thuộc một loại Botnet sẽ cùng nhận một chỉ thị lệnh. Từ 1 máy chủ điều khiển và tinh chỉnh của kẻ tấn công thông qua các kênh như internet Relay Chat (IRC) hoặc hệ thống mạng cùng cấp peer-to-peer (P2P).

Cách lan truyền của mã độc

Mã độc hoàn toàn có thể lây nhiễm bởi nhiều phương thức khác nhau tùy theo chủng loại. đa phần mã độc xâm nhập vào máy tính user bởi vì sự không cẩn thận của tín đồ dùng. Khi tiến hành tải xuống ứng dụng có những ứng dụng độc hại đi kèm với nó.

Một số có thể xâm nhập vào hệ thống bằng phương pháp tận dụng những lỗ hổng bảo mật trong hệ điều hành. Và các chương trình ứng dụng của bạn dùng. Những hệ quản lý điều hành phiên bạn dạng cũ, không bản quyền cùng không cập nhật, các phiên phiên bản trình săn sóc lỗi thời và những tiện ích hoặc plugin bổ sung …

Một nguồn phát tán mã độc phổ cập khác là thư năng lượng điện tử (email). Tin tặc thường sử dụng kênh thư điện tử nhằm gửi những fake news. Hoặc hầu như thứ gây tò mò khiến cho người đọc nên mở tệp và sở hữu xuống.

Xem thêm: Cách mời tất cả bạn bè thích trang facebook đơn giản 2023, cách mời tất cả bạn bè thích trang trên facebook

Cách phòng kiêng mã độc

Làm nắm nào để đảm bảo máy tính của doanh nghiệp khỏi mã độc? Sau đây là một vài biện pháp cya.edu.vn đề xuất cho mình để sút thiểu năng lực bị mã độc xâm nhập:

Đầu tiên, luôn cài đặt và update phần mềm phòng virus trên tất cả các đồ vật tính. Một vài phần mềm chống Virus thông dụng phải kể đến: Kaspersky, CyStack, Bitdefender, Avast, Norton, Bkav, … Các ứng dụng này giúp chúng ta phòng kị mã độc. Giúp họ yên trung tâm hơn khi chăm chút web hoặc download các phần mềm.Sử dụng những quyền về tối thiểu trên những ứng dụng web để giới hạn quyền hạn. Ngăn chặn tin tặc có khả năng lây lan mã độc hại đến các hệ thống quan trọng.Thường xuyên cập nhật các bản vá được cung ứng từ hệ điều hành. Các bản vá cho các ứng dụng đang thực hiện và đặc biệt quan trọng là update chương trình khử virus. Nhằm tránh việc những loại mã độc lợi dụng các lỗ hổng để lây lan. Đồng thời cũng cập nhật được các mẫu mã độc mới. Giúp phần mềm diệt virus có tác dụng việc hiệu quả hơn.Đặc biệt, ko mở mở những email với tệp đi cùng không rõ nguồn gốc. Tuyệt nhất là những file triển khai (các file có đuôi .exe, .dll, …).

Kết luận

Trên phía trên là nội dung bài viết về mã độc là gì? những loại mã độc và phương pháp phòng tránh mã độc mà bạn nên biết. Để tránh khỏi những khủng hoảng rủi ro không ý muốn muốn. Hy vọng bài viết có ích cùng với bạn.

Thường xuyên theo dõi và update thông tin trên cya.edu.vn nhằm có xem thêm nhiều bài viết thú vị. Đừng quên, cya.edu.vn là nhà cung ứng là công ty chuyên hỗ trợ các dịch vụ tên miền, đk email doanh nghiệp, hosting giá bán rẻ, vps, ssl, xây dựng web… nhé!